直言

サイバー対策放置は経営の怠慢だ 正義のハッカー警鐘

【この記事のポイント】

・サイバー攻撃を受けた企業の多くがシステムの穴を放置していた

・生成AIは攻撃に悪用されるリスクがあるが、防御にも生かせる

・重要インフラの安全対策強化へ、国の司令塔が必要

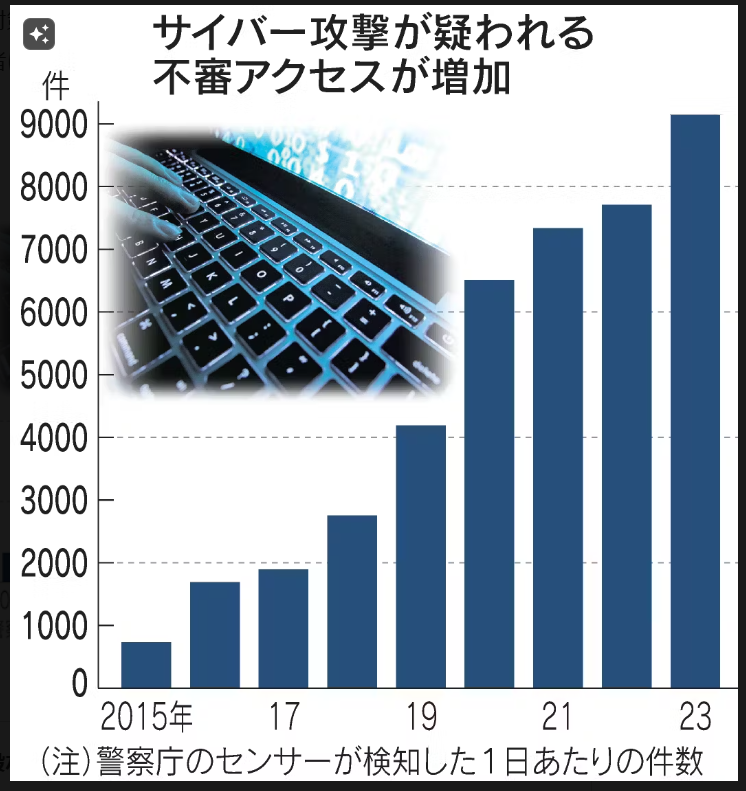

民間企業を狙うサイバー攻撃の脅威が増大している。手口は巧妙化しており、基幹システムの停止を余儀なくされる被害が続発。人間に代わり人工知能(AI)が主体となる自動的な攻撃も現実味を帯びてきた。企業はどう身を守るべきか。ホワイトハッカーの第一人者で日本ハッカー協会代表理事を務める杉浦隆幸氏に聞いた。

トレンドマイクロが従業員500人以上の法人のセキュリティー責任者らに実施した調査によると、56.8%が過去3年間にサイバー攻撃を経験した。被害額は1社平均約1億2500万円に上った。

リスク放置は経営の怠慢

――日本のサイバー対策はかねて「マイナーリーグ」(米国の元政府高官)と揶揄(やゆ)されてきた。同様の攻撃による被害を繰り返し受ける企業もあり、セキュリティーの改善はなかなか進んでいない。

「一概にレベルが低いとは言えない。大手など費用をかけているところは一定のレベルにある。しかし基礎がおろそかになっている企業や組織もいまだに少なくない」

「問題なのは多くの企業や組織が脆弱性を放置したままシステムを使い続けている点だ。企業にせよ病院にせよ、ランサムウエア(身代金要求型ウイルス)の被害を受けた多くの組織がシステムの穴を放置し続けたことが攻撃を許す原因となった。弱点があるシステムを修正すれば攻撃の9割は防げる。被害事例が積み上がっているのに対策を講じないのは経営面の怠慢と言える」

――企業でサイバー対策を担う役職はCISO(最高情報セキュリティー責任者)と呼ばれる。海外と比べると遅れているが、日本でも設置の動きが広がりつつある。

「CISOは置けばいいというものではない。セキュリティーを理解している人材が就けば効果的だが、専門知識がなければ逆に被害を拡大させかねない。誤った判断に基づく対応はリスクをより深刻化させる」

「IT(情報技術)化が加速し経営層にも最低限のIT知識が求められるが、実態を分かっていない人が多いとも感じる。プログラミングなどに関する高校の必修教科『情報I』で学ぶ内容を理解できているだろうか。このレベルの知識がなければ技術者との意思疎通にも支障が出る」

――2021年には富士通が手掛ける情報共有システムへの不正アクセスにより情報流出が相次いだ。当時、CISOを法務担当者が兼務していた点が問題視された。

「富士通の事案で最も問題だったのは、攻撃を受けた後もシステムを動かし続けていた点だ。専門的知見があるCISOであれば、すぐに運用を停止する判断を下していたはずだ」

「CISOが適切に稼働するためには専門知識を持った人材を確保したうえで、緊急時にシステムを止められる権限や事前対策のための予算確保の裁量を併せ持たせることが重要になる。知識や権限のない名ばかりの責任者はいらない」

――KADOKAWAを攻撃したランサムウエア集団「BlackSuit」はこれまで米国の企業や機関を狙う事例が目立った。他の集団を含め日本企業が標的とされる傾向も強まっている。

「サイバー攻撃をしかけやすい環境が整ってきたことが大きな要因だ。攻撃に必要なウイルスや、日本を含めてどの企業が狙いやすいかという情報を提供するサービスが広がっている。攻撃の分業化が進んでおり、専門的な知識がなくても実行できる」

「攻撃者の動機は様々だが多くはビジネスだろう。依頼主の意向に応じて動く集団が世界中で暗躍し、攻撃をサービスとして提供し報酬を得ている。サイバー攻撃は日本では違法行為だが軍が正規の活動として関与している国もある。脆弱性を棚上げにするリスクはますます高まっていく」

世界で初めてコンピューターウイルスが発見されてから50年余り。AIの悪用によるサイバー攻撃の激化が懸念されている。

弱点割り出しこそAIで

――米イリノイ大学アーバナ・シャンペーン校の研究者らは実験で、システムの弱点を巡る公開情報を教えるだけで生成AIがコンピューターへ自律的に攻撃を仕掛けられると明らかにした。

「サイバー攻撃へのAI悪用は既に確認されており、流れは加速するだろう。自ら標的の脆弱性を見つけて攻撃するAIが登場するのも時間の問題だ。偽のメールやサイトで情報を盗み取る『フィッシング』被害も深刻化する恐れがある」

「AIは攻撃面で脅威になる一方、防御にも生かせそうだ。システムの脆弱性をAIが検知し、自動修正する仕組みが近いうちに実現すると見込まれている」

「サイバー対策のための人材確保が難しい中小企業にとって、対話型AIは頼れる存在にもなる。専門機関が公表した対策方法を学習しており、対応策を問えばおおむね正しく返答してくれる。80点は取れる内容で、バーチャルCISOとして働いてくれる」

――セキュリティー分野の攻防でAIが台頭する時代が到来すれば、ホワイトハッカーら人間の技術力が求められる場面は減っていくのか。

「そうではない。AIはシステムの穴を見つけるといった基本的な対策は講じられるが苦手な分野もある。例えばセキュリティー対策では、守られるべき情報の重要度に応じたアクセス制限や防御網の構築が求められる。製品や顧客に関する膨大な情報のうち、現在のAIは組織にとってどの情報が大切かを判別する力が足りない」

「そのため組織に応じた対策はハッカーが構築するほかない。AIの実力が現状『1』だとすれば、人間の技術者は『5』程度と評価できる。ハッカーの存在はこれからも意味を持つだろう」

政府は重要インフラ施設などへの攻撃を未然に防ぐ「能動的サイバー防御」の法整備へ検討を始めた。

混乱回避へ司令塔を

――現在は重要インフラを含め各企業が対策を講じ、政府が手口の情報提供を通じて支援している。対策は誰が主体となるのが望ましいか。

「供給網の状況も含め攻撃のリスクがどこに潜んでいるかは企業により異なる。まずは国よりも個別企業が業態に応じ、セキュリティーレベルを上げる努力を続けることが肝心だ。システムが適切に更新されているか、パスワードの使い回しがないか、基本のポイントを押さえることが抑止につながる」

――海外は企業の対策への国の関与を強めている。日本では電力は経済産業省、通信は総務省という所管の縦割りや、実力部隊である警察と防衛省・自衛隊の連携が課題として浮上している。

「企業の中でも通信や鉄道といった市民生活に密着する業種は政府のサポートが必要だ。システムに脆弱性が見つかった場合、いったんサービスを止め改修する必要がある。しかしこうした業種ではシステム停止の影響が多方面に及ぶため決断が難しく、時間も要する。生じたタイムラグが被害のリスクを高める」

「攻撃を受けてしまった場合の損失は甚大で、一時停止の不便を大きく上回る。安全対策が整うまで、国が企業にシステム停止を指示できる法的枠組みを検討していくべきだと感じる。導入する場合には、予防的なサービス停止により発生する損失を国が負担する仕組みも必要になる。縦割りを排して司令塔をつくり、被害を最小限に抑える手立てを急ぐべきだ」

すぎうら・たかゆき 1975年愛知県生まれ。2000年に東京理科大学を中退しサイバーセキュリティー会社を設立。情報漏洩が問題となったファイル交換ソフト「Winny」の停止ソフトを04年に作った。18年に日本ハッカー協会を設立。デジタル庁のセキュリティ戦略官も務める。

崩れた「日本語の防壁」(インタビュアーから)

他社を含めサイバー攻撃の被害事例を参考として対策を講じない企業について「経営面の怠慢」とした杉浦氏の指摘は厳しい。セキュリティーの最前線からみると日本企業の危機感は足りないという警鐘だろう。

サイバー分野では「日本語の壁」という言葉があった。特殊で難解な言語との見方がある日本語がサイバー攻撃からの防波堤の役割も担っていた。攻撃者にとっては相手をだます文章の作成が難しく、情報の窃取に成功しても内容を分析しにくいという面があった。

しかし文章や音声で各言語を正確に翻訳できる生成AIが登場し壁は崩れ去った。攻撃集団からみればリスクと向き合ってこなかった企業は格好の標的になる。「まさかうちが」という言い訳は通用しない。

一方、サイバー攻撃の多くは基礎的な対策を講じれば防げる。杉浦氏によれば防御への生成AI活用も近く選択肢に入ってくる。経営層が取り得る手段を全て取れるかが被害抑止のカギになる。